A csomagkapcsolt hálózatokban a csomagok a számítógépek között továbbított adatok egységeit jelentik. A hálózati mérnökök és a rendszergazdák felelőssége, hogy a csomagokat biztonsági és hibaelhárítási célokból figyelemmel kísérjék és megvizsgálják.

Ezért a hálózati csomagelemzőnek nevezett szoftverekre támaszkodnak, amelyek közül a Wireshark talán a legnépszerűbb és legelterjedtebb a sokoldalúsága és egyszerű használhatósága miatt. Ráadásul a Wireshark lehetővé teszi, hogy ne csak valós időben figyelje a forgalmat, hanem el is mentse azt egy fájlba a későbbi ellenőrzéshez.

Kapcsolódó olvasmány: A legjobb Linux sávszélesség figyelő eszközök a hálózati használat elemzésére

Ezzel a cikkel 10 tippet fogunk megosztani, hogyan használhatja a Wiresharkot a hálózatában lévő csomagok elemzésére, és reméljük, hogy amikor eléri az Összefoglalás részt, kedvet érez majd hozzáadni a könyvjelzőihez.

- A Wireshark telepítése Linux alatt

- Rögzítési lehetőségek beállítása

- TIP #1 – Inspect HTTP Traffic

- TIP #2 – HTTP-forgalom vizsgálata egy adott IP-címről

- TIPP #3 – HTTP forgalom ellenőrzése adott IP-címre

- TIPP #4 – Apache és MySQL hálózati forgalom figyelése

- TIPP #5 – Adott IP-címre érkező csomagok visszautasítása

- TIP #6 – Helyi hálózati forgalom figyelése (192.168.0.0/24)

- TIP #7 – Monitor the Contents of a TCP Conversation

- TIP #8 – Színezési szabályok szerkesztése

- TIP #9 – A rögzítés mentése egy fájlba

- TIPP #10 – Gyakorlás a rögzítési mintákkal

- Összefoglaló

A Wireshark telepítése Linux alatt

A Wireshark telepítéséhez válassza ki az operációs rendszerének/architektúrájának megfelelő telepítőt a https://www.wireshark.org/download.html közül.

Különösen, ha Linuxot használ, a Wiresharknak közvetlenül a disztribúció tárolóiból kell elérhetőnek lennie, hogy a telepítés könnyebben, kényelmesen elvégezhető legyen. Bár a verziók különbözhetnek, a beállításoknak és a menüknek hasonlónak – ha nem azonosnak – kell lenniük mindegyikben.

------------ On Debian/Ubuntu based Distros ------------ $ sudo apt-get install wireshark------------ On CentOS/RHEL based Distros ------------$ sudo yum install wireshark------------ On Fedora 22+ Releases ------------$ sudo dnf install wireshark

A Debianban és a származékokban van egy ismert hiba, amely megakadályozhatja a hálózati interfészek listázását, hacsak nem használ sudo-t a Wireshark indításához. Ennek kijavításához kövesse az ebben a bejegyzésben található elfogadott választ.

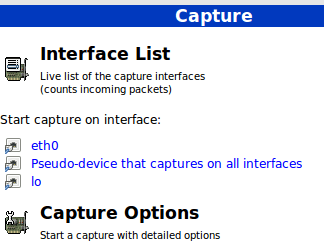

Mihelyt a Wireshark fut, a Capture alatt kiválaszthatja a megfigyelni kívánt hálózati interfészt:

Ebben a cikkben a eth0-t fogjuk használni, de ha szeretné, választhat másikat is. Még ne kattintson az interfészre – ezt később fogjuk megtenni, amint áttekintettünk néhány rögzítési lehetőséget.

Rögzítési lehetőségek beállítása

A leghasznosabb rögzítési lehetőségek, amelyeket figyelembe fogunk venni, a következők:

- Hálózati interfész – Ahogy korábban már elmagyaráztuk, csak az eth0-n keresztül érkező csomagokat fogjuk elemezni, akár bejövő, akár kimenő csomagokat.

- Capture filter – Ezzel az opcióval megadhatjuk, hogy port, protokoll vagy típus szerint milyen forgalmat szeretnénk figyelni.

Mielőtt folytatnánk a tippekkel, fontos megjegyezni, hogy egyes szervezetek tiltják a Wireshark használatát a hálózatukban. Ez azt jelenti, hogy ha nem személyes célokra használja a Wiresharkot, győződjön meg róla, hogy a szervezete engedélyezi a használatát.

Előre csak válassza ki a eth0 a legördülő listából, és kattintson a Start gombra. Elkezdi látni az adott interfészen áthaladó összes forgalmat. A vizsgált csomagok nagy mennyisége miatt nem igazán hasznos megfigyelési célokra, de kezdetnek megteszi.

A fenti képen láthatjuk a rendelkezésre álló interfészek listázására, az aktuális rögzítés leállítására és újraindítására (bal oldali piros doboz), valamint egy szűrő beállítására és szerkesztésére (jobb oldali piros doboz) szolgáló ikonokat is. Ha az ikonok valamelyike fölé mozgatja a gépet, megjelenik egy tooltip, amely jelzi, hogy mit csinál.

A rögzítési lehetőségek bemutatásával kezdjük, míg a 7-10. tippek azt tárgyalják, hogyan lehet ténylegesen valami hasznosat csinálni a rögzítéssel.

TIP #1 – Inspect HTTP Traffic

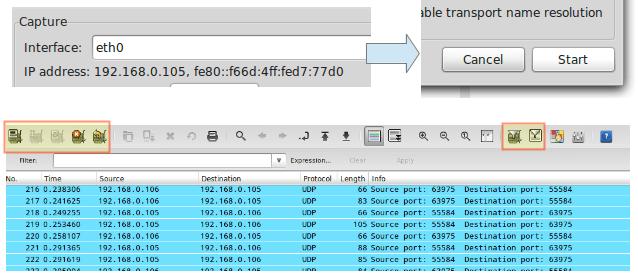

Tegye be a http jelet a szűrőmezőbe, és kattintson az Apply (Alkalmazás) gombra. Indítsa el a böngészőt, és lépjen be egy tetszőleges webhelyre:

Minden további tipp megkezdéséhez állítsa le az élő rögzítést, és szerkessze a rögzítési szűrőt.

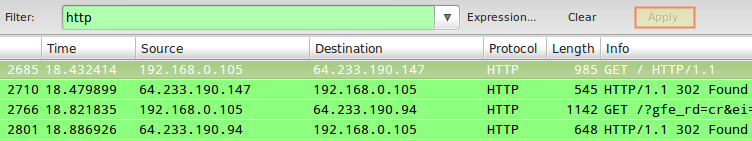

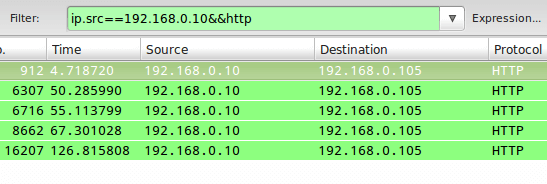

TIP #2 – HTTP-forgalom vizsgálata egy adott IP-címről

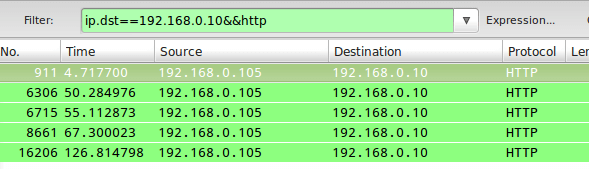

Ebben a tippben a ip==192.168.0.10&& értéket fogjuk a szűrőstanza elé írni, hogy a helyi számítógép és a 192.168.0 közötti HTTP-forgalmat figyeljük.10:

TIPP #3 – HTTP forgalom ellenőrzése adott IP-címre

A #2-hez szorosan kapcsolódik, ebben az esetben a ip.dst-t fogjuk használni a capture szűrő részeként az alábbiak szerint:

ip.dst==192.168.0.10&&http

A #2 és #3 tippek kombinálásához a ip.src vagy ip.dst helyett a ip.addr-t használhatjuk a szűrőszabályban.

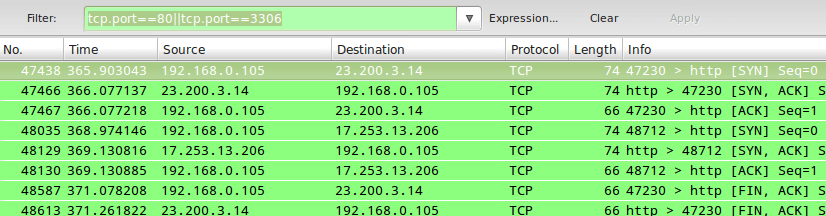

TIPP #4 – Apache és MySQL hálózati forgalom figyelése

Néha olyan forgalom vizsgálata érdekli, amely bármelyik (vagy mindkét) feltételnek megfelel. Például a 80-as (webszerver) és a 3306-os (MySQL / MariaDB adatbáziskiszolgáló) TCP-portok forgalmának figyeléséhez használhat egy OR feltételt a rögzítési szűrőben:

tcp.port==80||tcp.port==3306

A 2. és 3. tippekben a || és a vagy szó ugyanazokat az eredményeket adja. Ugyanez a helyzet a && és az and szóval.

TIPP #5 – Adott IP-címre érkező csomagok visszautasítása

A szűrőszabálynak nem megfelelő csomagok kizárásához használja a ! szót, és zárójelbe zárja a szabályt. Például egy adott IP-címről származó vagy oda irányuló csomagok kizárásához használhatja:

!(ip.addr == 192.168.0.10)

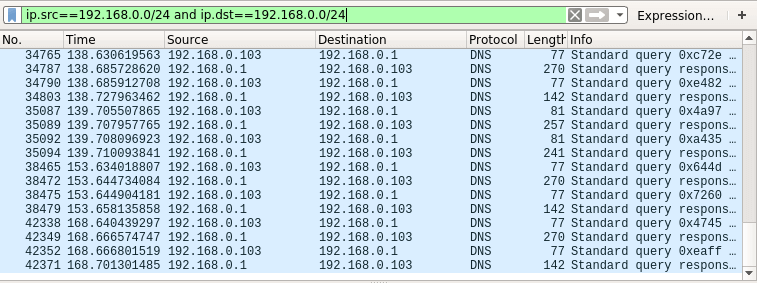

TIP #6 – Helyi hálózati forgalom figyelése (192.168.0.0/24)

A következő szűrőszabály csak a helyi forgalmat jeleníti meg, és kizárja az internetre tartó és onnan érkező csomagokat:

ip.src==192.168.0.0/24 and ip.dst==192.168.0.0/24

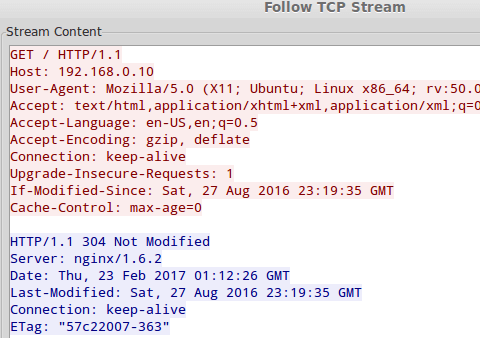

TIP #7 – Monitor the Contents of a TCP Conversation

A TCP beszélgetés (adatcsere) tartalmának vizsgálatához kattintson a jobb gombbal egy adott csomagra, és válassza a Follow TCP stream lehetőséget. Egy ablak fog felugrani a beszélgetés tartalmával.

Ez tartalmazza a HTTP fejléceket, ha webes forgalmat vizsgálunk, és a folyamat során továbbított egyszerű szöveges hitelesítő adatokat is, ha vannak ilyenek.

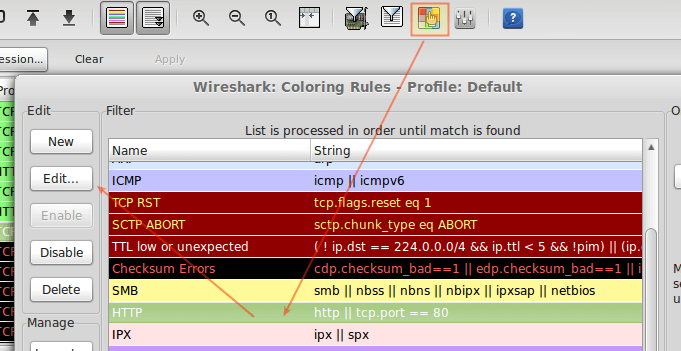

TIP #8 – Színezési szabályok szerkesztése

Most már biztosan észrevetted, hogy a rögzítési ablakban minden sor színes. Alapértelmezés szerint a HTTP-forgalom zöld háttérrel és fekete szöveggel, míg az ellenőrzőösszeg-hibák piros szöveggel és fekete háttérrel jelennek meg.

Ha módosítani szeretné ezeket a beállításokat, kattintson a Színezési szabályok szerkesztése ikonra, válassza ki az adott szűrőt, majd kattintson a Szerkesztés gombra.

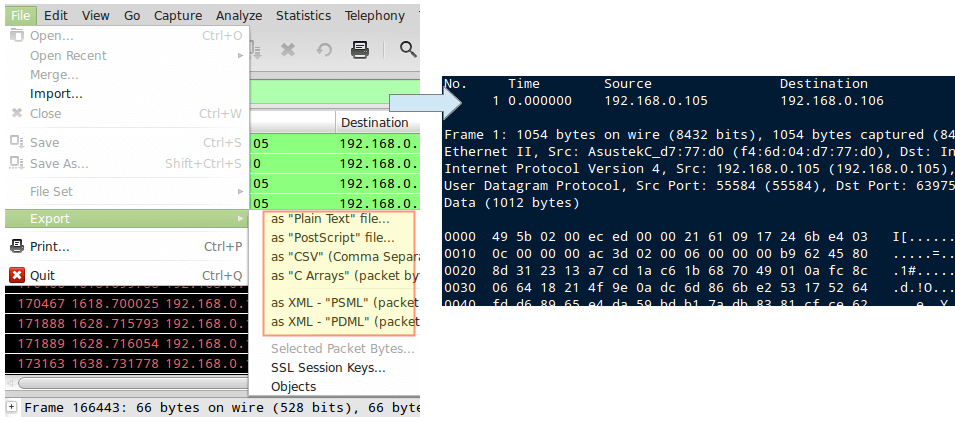

TIP #9 – A rögzítés mentése egy fájlba

A rögzítés tartalmának mentése lehetővé teszi, hogy részletesebben megvizsgálhassuk azt. Ehhez válasszuk a Fájl → Exportálás menüpontot, és válasszuk ki az exportálandó formátumot a listából:

TIPP #10 – Gyakorlás a rögzítési mintákkal

Ha úgy gondoljuk, hogy a hálózatunk “unalmas”, a Wireshark egy sor rögzítési mintafájlt biztosít, amelyek segítségével gyakorolhatunk és tanulhatunk. Ezeket a SampleCapture-eket letöltheti, és a Fájl → Importálás menüponton keresztül importálhatja őket.

Összefoglaló

A Wireshark ingyenes és nyílt forráskódú szoftver, amint az a hivatalos weboldal GYIK részében is olvasható. A rögzítési szűrőt a vizsgálat megkezdése előtt vagy után is beállíthatja.

Ha nem vette volna észre, a szűrő rendelkezik egy automatikus kitöltési funkcióval, amely lehetővé teszi a leggyakrabban használt opciók egyszerű keresését, amelyeket később testre szabhat. Ezzel a határ a csillagos ég!