Denna Wireshark-handledning kommer att lära dig allt du behöver veta om hur du börjar använda Wireshark för att få ut det mesta av ditt nätverk. Jag kommer att täcka denna programvara från början till slut, hela vägen från nedladdning av programmet till tillgång till avancerade funktioner. Du kommer att lära dig hur du analyserar paket, använder filter och omvandlar den information du får till användbar data. Under hela handledningen kommer jag att arbeta in några vanliga frågor och genvägar för att göra det enkelt att navigera i den här programvaran.

I slutet av handledningen kommer jag att avslöja hemligheten för att få en bättre dataanalys från Wireshark. Tips: hemligheten för att låsa upp alla insikter som finns tillgängliga från Wireshark är att använda det tillsammans med ett kompatibelt nätverksanalysverktyg, som min favorit, Network Performance Monitor.

Vad är Wireshark?

Hur fungerar Wireshark?

Wireshark nedladdning och installation

Hur man använder Wireshark för att fånga paket

Felsökning med paketfångst

Hur man läser Wireshark och analyserar Wireshark-fångade paket

Hur man använder Wireshark för att övervaka nätverkstrafik

Hur man använder filter i Wireshark

Hur man färg-Code in Wireshark

Hur man använder Wireshark för att visa nätverksstatistik

Avancerade Wireshark-funktioner

Få ut det mesta av Wireshark

Sluttliga tankar om Wireshark

- Vad är Wireshark?

- Hur fungerar Wireshark?

- Hämtning och installation av Wireshark

- Hur man använder Wireshark för att fånga paket

- Felsökning med paketfångst

- Hur man läser Wireshark och analyserar Wireshark Capture Packets

- Hur använder du Wireshark för att övervaka nätverkstrafik

- Hur man använder filter i Wireshark

- Hur man färgkodar i Wireshark

- Hur du använder Wireshark för att visa nätverksstatistik

- Avancerade Wireshark-funktioner

- Få ut det mesta av Wireshark

- SolarWinds Network Performance Monitor

- Free Response Time Viewer for Wireshark

- Sluttliga tankar om Wireshark

Vad är Wireshark?

Wireshark, tidigare känt som Ethereal, är ett populärt nätverksanalysverktyg för att fånga nätverkspaket och visa dem på granulär nivå. När paketen väl är uppdelade kan du använda dem för analys i realtid eller offline. Detta är bra för användare som vill generera statistik baserat på dessa data eller ändra dem till en praktisk graf. Gränssnittet är användarvänligt och lätt att använda när du väl kan grunderna för att fånga paket.

Wireshark är unik eftersom den är helt gratis och öppen källkod, vilket gör den inte bara till en av de bästa paketanalysatorerna som finns, utan också till en av de mest tillgängliga. Den kostnadsfria versionen du laddar ner av Wireshark är den fullständiga versionen – inga demoversioner med reducerad funktionalitet här.

Vad används Wireshark till? Det är utformat för alla som behöver övervaka sin nätverksaktivitet, från hemanvändare till IT-team på företag. Många övervakningsprogram brister när det gäller skalbarhet, men folket på Wireshark har lyckats ta fram ett program som inte behöver en massa extra tillägg för att få ett minimum av funktionalitet. Däremot gör de extra verktyg som jag rekommenderar nedan en bra sak bättre.

Det som gör Wireshark unikt är också det som gör det ganska problematiskt. Eftersom Wireshark är helt öppen källkod finns det ingen fast supportstruktur. Detta innebär ingen teknisk support, inget 1-800-nummer att ringa, ingen representant som du kan tala med för att få omedelbar hjälp. Istället måste du ta till forum, Q&As, handledningar, FAQs och andra online-resurser för att få hjälp. Detta kanske inte är något problem för den flitiga hemanvändaren som föredrar att lösa sina egna problem, men anställda i ett stort IT-företag har kanske inte nödvändigtvis tid att ge sig ut på ett uppdrag för att ta reda på fakta. Det kan också finnas juridiska frågor kring användningen av programvara med öppen källkod för många företag.

Användare bör vara medvetna om att med den stora frihet som programvara med öppen källkod tillåter följer ett stort ansvar. Ändå är det inte ett tillräckligt bra skäl för att avskriva Wireshark helt och hållet. Det är viktigt att överväga om det här verktyget kan ge ditt nätverk vissa fördelar.

Tillbaka till början

Hur fungerar Wireshark?

Tänk på nätverksanalys som att få en titt in i nätverksinfrastrukturens skruvar och muttrar. En nätverksanalysator har enheter för att mäta vad som händer i ett system. Information som du kan se och visuellt representera är information som du kan använda.

Wireshark har många användningsområden beroende på varför du är intresserad av att övervaka paket. De flesta människor använder Wireshark för att upptäcka problem i sitt nätverk och felsöka utifrån det, men utvecklare kan till exempel använda det för att felsöka program. Nätverkssäkerhetsingenjörer kan undersöka säkerhetsproblem, QA-ingenjörer verifierar nätverksapplikationer och den vanliga teknikintresserade personen kan använda Wireshark för att lära sig nätverksprotokollens interna delar.

Att använda Wireshark för att visa nätverkstrafik är bra, men Wireshark kan inte användas för intrångsdetektering. Det kommer inte att varna dig när något konstigt pågår eller om någon håller på att stöka till i ditt nätverk där de inte borde vara. Det kommer dock att visa dig vissa nyckeldata och hjälpa dig att ta reda på vad som händer i efterhand.

Då Wireshark är ett mätverktyg kommer det inte heller att ändra på saker och ting i ditt nätverk. Det skickar inte paket över nätverket eller ändrar nätverket. Som övervakningsprogram är Wireshark byggt just för att analysera och visa mätvärden. Några av dess viktigaste funktioner är följande paketrelaterade funktioner:

- Fånga, söka, spara, exportera, importera och färglägga levande datapaket

- Visa paket med detaljerad information

- Öppna filer med paketdata i dem, både de som fångats i Wireshark och från andra liknande program

- Filtrera paket baserat på en mängd olika kriterier

- Skapa statistik

Tillbaka till början

Hämtning och installation av Wireshark

Först och främst, hämta Wireshark. Du kan ladda ner det gratis från företagets webbplats; du bör välja den senaste versionen för din plattform från avsnittet ”stable release”. Windows, Mac och Unix är de tre främsta plattformarna som stöds. Observera: Om Wireshark får slut på minne kommer det att krascha. Så innan du börjar, se till att det system du installerar det på har mycket minne och diskutrymme.

Installera på Windows: Efter nedladdningen är du redo att börja installera. Installera WinPcap när du blir uppmanad eftersom du inte kommer att kunna fånga levande pakettrafik utan det. För att installera klickar du på rutan Install WinPcap och du är igång.

Installera på Mac: Förbered dig på lite lätt kodning. Du behöver ett installationsprogram som exquartz för att ladda ner Wireshark för Mac. När du har gjort det öppnar du Terminal och matar in följande kommando:

<%/Applications/Wireshark.app/Contents/Mac0S/Wireshark>.

När du är klar väntar du på att Wireshark ska starta.

Installera på Unix: Installation på Unix är mer komplicerad än de andra två plattformarna, så förbered dig på lite mer kodning. Innan du börjar behöver du GTK+, GIMP-verktygslådan och Glib. Det sista verktyget du behöver är libpcap. När du har laddat ner och installerat all stödprogramvara plus Wireshark hämtar du den från tar-filen. Byt sedan över till Wireshark-katalogen och mata in följande kommando för att avsluta:

./configure

make

make install

Om din dator har installerat TShark men inte Wireshark beror det på att det finns flera distributioner med separata Wireshark-paket ute för GUI- och icke-GUI-komponenter. Detta kan vara fallet för ditt system. Försök att leta efter ett separat paket som heter ”wireshark-qt” och installera det.

Tillbaka till början

Hur man använder Wireshark för att fånga paket

Att lära sig hur man använder Wireshark för att fånga paket kan vara knepigt för personer som aldrig har gjort det tidigare, och det finns tre viktiga inledande steg.

- Säkerställ att du har rätt administrativa privilegier för att utföra en live capture för ditt nätverk

- Välj rätt nätverksgränssnitt för att fånga paketdata

- Fånga paketdata från rätt plats i nätverket

När du har kryssat i dessa rutor är du redo att börja fånga paket. Det finns två Wireshark-fångstlägen: promiscuous och monitor. Du kommer oftast att använda promiscuous-läget. Det ställer in ditt nätverksgränssnitt så att det fångar alla paket på det nätverkssegment som det är tilldelat och beskriver varje paket som det ser. Monitor-läget är endast tillgängligt för Unix/Linux-system och ställer in det trådlösa gränssnittet så att det fångar all trafik som det kan ta emot. I den här Wireshark-handledningen kommer jag att hålla mig till promiscuous-läget och den allmänna processen för att fånga paket.

När du startar upp Wireshark för första gången visas en välkomstskärm med en lista över tillgängliga nätverksanslutningar för din enhet, t.ex. Bluetooth, Wi-Fi och Ethernet. Till höger om vart och ett av dessa nätverksalternativ finns en liten EKG-linje som representerar den levande trafiken på nätverket.

För att börja fånga paket klickar du helt enkelt på det nätverk du vill övervaka och trycker på START. Du kan också övervaka flera nätverk samtidigt.

Några praktiska genvägar

- Tangentbord: Tryck på CTRL + E

- Symbolfält: Tryck på CTRL + E

- Klicka på den blå hajfinknappen till vänster i Wireshark-verktygsfältet

- Kodning: Ange följande kommandorad: <¢ wireshark -i eth0 -k>

Du är klar! Undrar du redan hur man läser fångstpaket från Wireshark? Eftersom Wireshark bryter ner paketen till ett läsbart format kan du göra en massa andra roliga saker med dem, som att tillämpa filter och färgkoda dem. Mer om det senare. Om du vill stoppa fångsten trycker du på CTRL + E på tangentbordet igen eller klickar på STOP-knappen bredvid hajfenan i verktygsfältet.

Om du vill ha en fågelperspektiv över paketöverföringen i ditt nätverk måste du byta till promiscuous mode. När nätverket inte är i det här läget får du bara en liten ögonblicksbild av nätverket i stället för det hela, vilket gör det svårare att utföra kvalitetsanalyser.

För att aktivera promiskuöst läge klickar du på dialogrutan CAPTURE OPTIONS och väljer det bland alternativen. Om allt går enligt planerna ser du nu all nätverkstrafik i ditt nätverk. Många nätverksgränssnitt är dock inte mottagliga för promiscuous mode, så bli inte orolig om det inte fungerar för dig. Kolla Wireshark-webbplatsen för mer information om programvarukompatibilitet.

Om du använder Wireshark på Windows har du tur eftersom du enkelt kan använda Enhetshanteraren för att se om dina inställningar är konfigurerade för att avvisa promiscuous mode. Klicka på nätverket och se till att inställningarna för promiscuous mode är inställda på ALLOW ALL. Promiscuous mode möjliggör många av Wiresharks funktioner, så du bör göra allt du kan för att se till att ditt gränssnitt kan använda det, om möjligt.

Om du vill öva på att fånga nätverkstrafik med Wireshark kan du använda ”sample captures”, som visar ett annat nätverks paketdata. Du kan ladda ner provtagningar från webbplatsen Wireshark wiki.

Tillbaka till början

Felsökning med paketfångst

Oförståeligt nog har användarna frågor om hur man fångar Wireshark-nätverkstrafik och hur man läser Wireshark-fångstpaketen eftersom det är produktens huvudsyfte. För tidens och utrymmets skull kommer jag inte att gå in på alla vanliga frågor under solen, men jag ska försöka ta upp ett par vanliga problem med packet capture för Mac, Windows och Unix. Om du vill veta allt och allt, gå över till FAQ-avsnittet på Wireshark-webbplatsen.

Hjälp, jag ser ingen trafik när jag försöker fånga trafik!

Vireshark-experterna rekommenderar att du ställer dig själv dessa frågor: ”Sänder maskinen som kör Wireshark ut någon trafik på nätverksgränssnittet som du fångar, eller tar emot någon trafik på nätverket, eller finns det någon broadcast-trafik på nätverket eller multicast-trafik till en multicast-grupp som maskinen som kör Wireshark tillhör?”

Om svaret på alla dessa frågor är nej, kanske ditt system inte körs i promiscuous-läge. Se till att du har det aktiverat om ditt nätverk kan ta emot det.

Hjälp, jag ser bara paket som går till och kommer från mitt system istället för hela trafiken!

Det kan bero på att gränssnittet som du fångar använder en Ethernet- eller Token Ring-switchanslutning, vilket innebär att endast broadcast- och multicasttrafik registreras. Om detta inte är fallet kan det återigen bero på att ditt system inte är i promiscuous mode.

Hjälp, jag kör Wireshark på Windows men jag ser inte trafik som skickas av maskinen!

Om du använder VPN-klientprogram kan detta vara orsaken. Många Wireshark-användare har rapporterat detta problem om de har Check Point VPN-programvara på sitt system. Om du tar bort den bör du kunna hantera det.

Hjälp, Wireshark säger att det inte finns något gränssnitt som har hittats!

Det här är ett stort problem. Om Wireshark inte kan hitta några nätverk som är anslutna till datorn som den körs från, får du ett felmeddelande om att ”inget gränssnitt har hittats”. Detta är naturligtvis ett stort problem, eftersom du inte kan fånga paket utan ett nätverk. Gränssnittsfelet kan bero på restriktiva åtkomstbehörigheter, brandväggsfel eller fel på nätverkskortet.

Wireshark behöver tillgång till hela nätverket, inte bara administratörsprivilegier på Windows, så eventuella problem med åtkomstbehörigheter skulle ha sin grund i WinPcap. Se till att du installerade detta korrekt under installationen. På ett Linuxsystem kör Wireshark program med superanvändarrättigheter och måste köras med kommandot sudo.

På Linux behöver Wireshark inte köras som root men däremot dumpcap, och detta kan orsaka problemet. Börja med att köra följande kommando för att gräva i den här modulen och få den konfigurerad på rätt sätt. Alla Linuxsystem är inte byggda på samma sätt, så bli inte avskräckt om det inte fungerar för dig att ställa in dumpcap som root.

dumpcap setuid root

Fungerade det inte? Prova det här backupkommandot:

setcap ’CAP_NET_RAW+eip CAP_NET_ADMIN+eip’ /usr/sbin/dumpcap

Hur är det nu? Om du fortfarande stöter på problem kan Wireshark-koden ligga i bin-katalogen när den borde ligga i sbin. Prova detta om du får ett fel som studsar tillbaka:

setcap ’CAP_NET_RAW+eip CAP_NET_ADMIN+eip’ /usr/bin/dumpcap

Från det kan du försöka:

chown root /usr/sbin/dumpcap

chmod u+s /usr/sbin/dumpcap

Om Wireshark fortfarande ligger i bin i stället för sbin, byt ut ”/usr/sbin/” till ”/usr/bin/” i kodfiltet. Denna felsökningssekvens är lång, men den täcker alla dina baser. Om du fortfarande har problem kan det vara dags att ta till bloggarna och ta reda på vilka botemedel som andra har provat och testat.

Teoretiskt sett borde din brandvägg inte blockera Wiresharks aktivitet, men det är inte bortom möjligheterna. För att testa kan du stänga av Wireshark, stänga av din brandvägg och sedan slå på Wireshark igen och se om den kan hitta ditt nätverk nu. Om det visar sig att det var brandväggen som var problemet kan du ställa in Wireshark som ett undantag i dina brandväggsregler.

Till sist, om allt annat misslyckas, måste du kontrollera ditt nätverkskort. Detta är en lite långsökt fråga eftersom om det finns ett problem med ditt nätverk och Wireshark inte kan ta sig igenom, så borde ingenting ta sig igenom. Kontrollera det ändå för säkerhets skull.

Tillbaka till början

Hur man läser Wireshark och analyserar Wireshark Capture Packets

När du är klar med att fånga paket är det dags att titta på dem. Wireshark delar upp vyn i tre rutor: paketlista, paketdetaljer och paketbytes.

I avsnittet för paketlistan, högst upp i fönstret, listas alla paket från fångstfilen. Du kan bläddra genom var och en av följande datapunkter:

- Tid: tidsstämpel för exakt när paketet fångades

- Källa: IP-adressen där paketet kom ifrån

- Destination: adressen där paketet är riktat

- Protokoll: Paketets protokollnamn

- Längd: Paketets längd i byte

- Info: Eventuell ytterligare information

I avsnittet om paketdetaljer visas protokollen och protokollfälten för det valda paketet i hopfällbar form. Packet bytes, längst ner på sidan, visar de interna uppgifterna för det valda paketet. Som standard presenteras den här informationen i hexadecimalt format, men om du vill ändra den till bitformat kan du högerklicka på rutan och välja det här alternativet från menyn.

För de visuella lärarna där ute kan du använda Wireshark för att visa nätverkstrafik i en IO-graf. Klicka bara på menyn STATISTICS och välj IO GRAPHS. Du kan ställa in grafen med de inställningar du vill beroende på vilka data du vill visa. Endast en graf aktiveras automatiskt, så om du vill göra fler måste du klicka på dem manuellt. Om du vill lägga till ett visningsfilter till grafen klickar du på filterikonen på den graf du vill arbeta med. Slutligen använder du stilkolumnen för att ändra vilken typ av graf du använder för att visa dina paketdata – linje, FBar, punkt eller Impuls.

Tillbaka till början

Hur använder du Wireshark för att övervaka nätverkstrafik

Nu vet du hur du fångar och analyserar paket, men hur använder du Wireshark för att övervaka nätverkstrafik? Generellt sett vill du ta de paket som fångas upp i Wireshark och bryta ner dem i olika former. När du har dessa former kommer du att kunna se vad som händer i ditt nätverk.

Tänk på nätverksövervakningsprocessen som att färglägga en målarbild med siffror. Konturerna av den stora bilden finns redan där, och du har en ungefärlig uppfattning om hur bilden kommer att se ut när den är klar. För att ge den liv måste du börja färglägga bit för bit; först då blir visionen klar. Med andra ord är det lättare att konceptualisera en stor mängd data när man bryter ner den med hjälp av vissa faktorer och sedan bygger upp den igen.

För att hjälpa användarna att snabbt och enkelt förstå de data som kommer in använder Wireshark filter, färgkodning och nätverksstatistik för att göra en inventering av nätverksdata. Innan du börjar med något av dessa alternativ bör du se till att den aktiva trafiken är minimal. Stäng alla aktiva program som körs i nätverket; detta gör det lättare att se nätverket i en överblick. Men eftersom du inte bokstavligen kan stänga av allt, förvänta dig att se en rimlig massa paket som skickas fram och tillbaka.

Tillbaka till början

Hur man använder filter i Wireshark

Filter är särskilt viktiga när man analyserar stora filer. När din anslutning är igång reser tusentals paket genom ditt nätverk varje sekund. Att filtrera bort all information som du inte behöver i ett visst ögonblick är det första steget för att få en tydlig bild av ditt nätverk.

Mängder av inbäddade funktioner finns tillgängliga i Wireshark, men du kommer oftast att använda Capture och Display. Capture Filters filtrerar paket genom att minska storleken på inkommande paketfångst, vilket i princip blockerar vissa medan andra tas med. Kom ihåg att Capture Filters inte kan ändras när fångsten har börjat, och när de väl är inställda kommer de att tillämpas på paket så snart du börjar övervaka nätverkstrafiken.

Display Filters, å andra sidan, kan användas för att filtrera redan inspelade data. Display Filters bestämmer vilka data du ser när du tittar på tidigare inspelade faktorer.

För att titta på ett av de befintliga filtren söker du efter dess namn i fältet APPLY A DISPLAY FILTER under Wireshark-verktygsfältet eller ENTER A CAPTURE FILTER-fältet i mitten av välkomstskärmen. Du kan också välja ett filter genom att klicka på bokmärkesikonen till vänster om inmatningsfältet. En meny öppnas med en lista över de vanligaste filtren som du kan välja mellan, samt ett alternativ för att hantera både Capture- och Display-funktioner. Du kan cykla genom tidigare använda funktioner genom att trycka på nedåtpilen till höger om inmatningsfältet och visa en rullgardinsmeny.

Tillbaka till början

Hur man färgkodar i Wireshark

Ovanpå filtrering kan du också använda olika färger för att identifiera olika pakettyper. TCP RST är till exempel mörkrött och ICMP ljusrosa. Paket med fel kodas automatiskt svart för att underlätta användningen.

Wiresharks standardinställningar har cirka 20 färger som du kan välja mellan, och du kan färgkoda ditt system som du vill. Du kan redigera, radera och inaktivera dessa när du vill. Om du vill stänga av färgkodningen helt och hållet klickar du på VIEW-menyn och sedan COLORIZE PACKET LIST. Om du vill lära dig mer om färgkodning i Wireshark i allmänhet väljer du VIEW>COLORING RULES.

Hur du använder Wireshark för att visa nätverksstatistik

Statistikfunktionen högst upp på skärmen är bra för att få mer information om ditt nätverk. Wireshark ger dig massor av mätvärden för att bryta ner paketinformation. Här är några av huvudalternativen från menyn:

- Protokollhierarki: Öppnar ett fönster med en tabell över alla fångade paket

- Konversationer: Visar nätverkskonversationen mellan två slutpunkter, som en IP-adress till en annan

- Slutpunkter: visar en lista över slutpunkter

- TcpPduTime: visar en registrering av hur lång tid det tog att hämta data från en dataprotokollsenhet

- VoIP-samtal: listar VoIP-samtal från live paketfångster

- Multicast stream: Sniffar multicast-strömmar och mäter hastigheten för en massa andra komponenter

- IO-grafer: Visar alla grafer som du gör i Wireshark

- RTP-statistik: Sparar innehållet från en RPT-ljudström direkt i en separat fil

- Tjänstesvarstid: visar hur lång tid det tar för nätverket att svara på en begäran

Tillbaka till början

Avancerade Wireshark-funktioner

Om du redan behärskar Wireshark och vill ta övervakningen av nätverksprestanda till nästa nivå finns en samling avancerade funktioner gömda i programmet som du kan leka med. Du kan bland annat använda dekrypteringsprogram för att arbeta dig igenom krypterade paket och hitta på egna protokolldissektorer i Lua. Kul, eller hur?

Få ut det mesta av Wireshark

När du nu kan grunderna i hur du använder Wireshark är det dags att gå vidare. Det är bra, men kompletterande programvara gör det ännu bättre. Det finns också nätverksövervakningsverktyg som är kompatibla med Wireshark, och jag har tittat igenom dem för att ge dig mina bästa val.

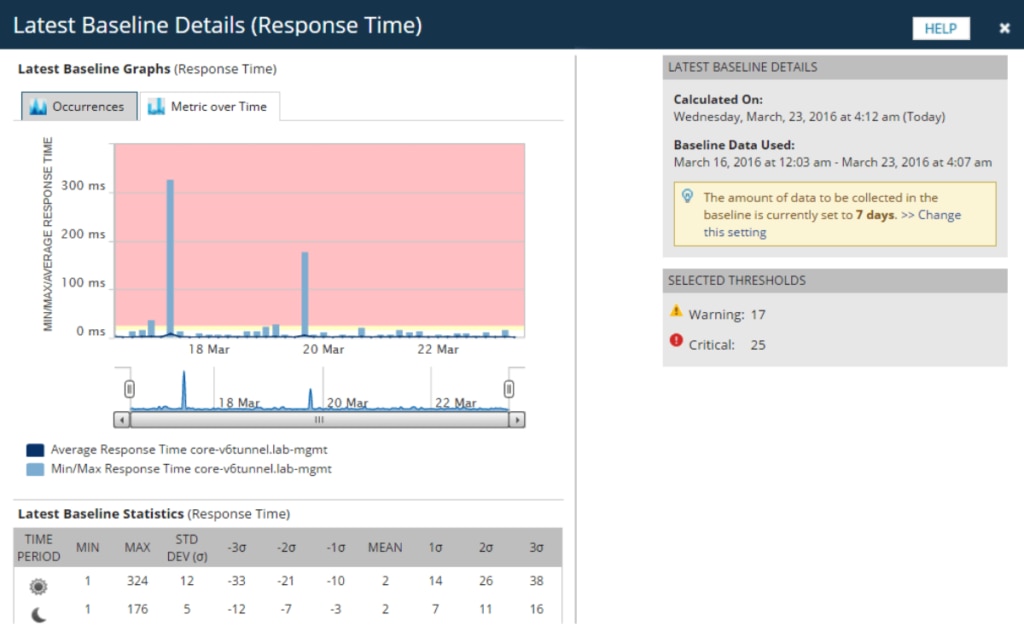

SolarWinds Network Performance Monitor

SolarWinds® Network Performance Monitor (NPM) är ett av de bästa och mest omfattande nätverksövervakningsverktygen på marknaden, och det erbjuder nätverksövervakning som är mer omfattande än enbart Wireshark. Man kan trots allt aldrig ha för mycket analys.

Network Performance Monitor är ett nätverksövervakningssystem för flera leverantörer som är särskilt utformat för skalbarhet och för att hålla ditt nätverk säkert. När det gäller nätverkssäkerhet kan du inte skydda det du inte kan se, och med NPM kan du se allt. LUCID-gränssnittet (logiskt, användbart, anpassningsbart, interaktivt, drill-down) ger dig en fullständig sammanfattning av all nätverksverksamhet, så att du kan se hela ditt system utan att behöva växla fram och tillbaka mellan olika vyer och skärmar. En instrumentpanel för live-analys av prestanda visar din infrastruktur i realtid.

Network Performance Monitor har ett brett utbud av verktyg för övervakning och analys av nätverksprestanda, inklusive en rad funktioner för paketanalys, avancerad varning, rapportering och problemdiagnostik. Den är helt anpassningsbar, så att du kan växla mellan webbresurser, kartor och vyer baserat på vad som fungerar bäst för ditt system.

Användning av Wi-Fi-värmekartor för att identifiera döda zoner i nätverket och områden med svaga signaler i nätverket är förmodligen min favoritfunktion. Det tar bort gissningarna när det gäller att ta reda på vilka delar av ditt nätverk som upplever mest fördröjning. Är det en app? Är det hela mitt nätverk? Inga fler undringar. Funktionerna NetPath , PerfStack

, PerfStack och intelligent karta i NPM är enorma hjälpmedel när det gäller felsökning.

och intelligent karta i NPM är enorma hjälpmedel när det gäller felsökning.

Jag använder Network Performance Monitor för att köra kontinuerlig övervakning och analys av hela mitt nätverk. Om du vill använda Wireshark vid sidan av denna analys kan du göra det – men jag är inte säker på att du behöver det! Network Performance Monitor är en bättre lösning på företagsnivå, särskilt för dem som inte vill ha problem med programvara med öppen källkod. Se bara till att du kör NPM på Windows Server 2016 eller senare.

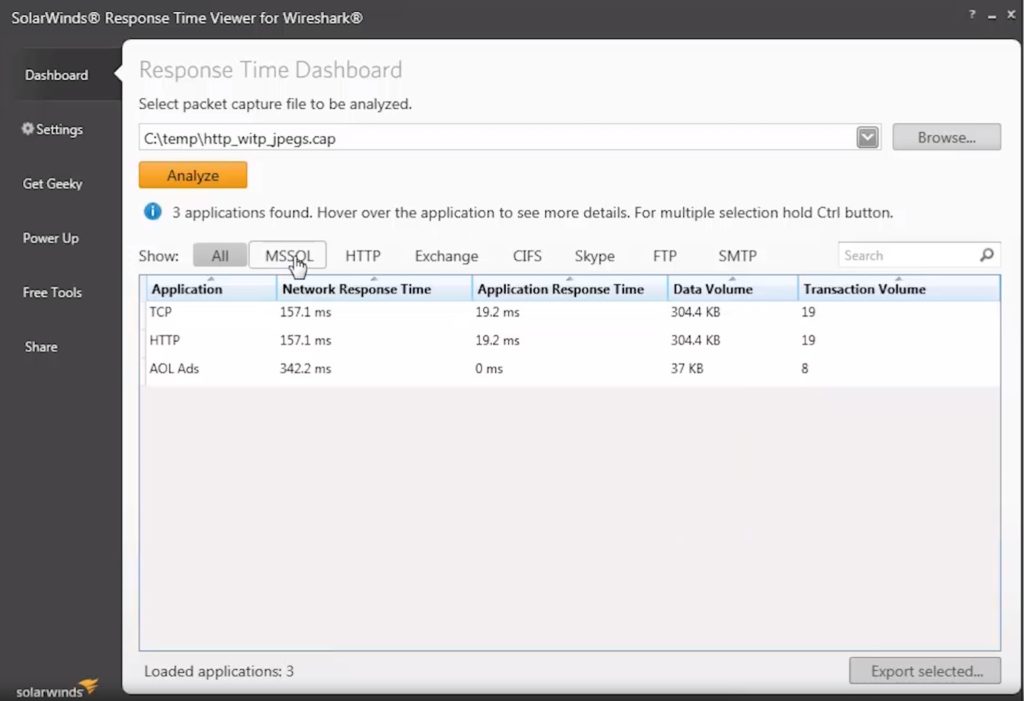

Free Response Time Viewer for Wireshark

Är du inte säker på om du är redo att satsa hela vägen? Det kostnadsfria verktyget Response Time Viewer for Wireshark från SolarWinds är som en provkörning av Network Performance Monitor. Jag rekommenderar det här om du inte är redo att investera i ett större system.

Response Time Viewer gör att du snabbt kan köra igenom Wireshark-paketfångstfiler, analysera dem och felsöka problem med nätverksprestanda baserat på vad du hittar. Den kan beräkna nätverkets svarstid i över 1 200 program och visa data/transaktionsvolym i detalj. Allt detta gör det lättare för dig att se var ditt nätverk kan vara lite långsamt och planera förbättringar därefter. Det visar dig hur det är möjligt att bygga vidare på vad Wireshark kan erbjuda och vilka nya verktyg och funktioner som kan bidra till att öka din nätverksövervakningsprocess.

Sluttliga tankar om Wireshark

Detta för oss till slutet av vår Wireshark how-to tutorial. Jag tror att du kommer att tycka att Wireshark är ett mångsidigt verktyg, lätt att använda och ett välkommet tillägg till din programvarurepertoar. Om du bestämmer dig för att ta steget och använda Wireshark med ditt system rekommenderar jag starkt att du laddar ner en gratis provversion av SolarWinds Network Performance Monitor för ytterligare insikter.